साइबर सुरक्षा उपकरण –

आपके आईटी पर्यावरण की रक्षा करना महत्वपूर्ण है। जब आपके स्टार्टअप या फर्म की सुरक्षा की बात आती है तो आकार कोई फर्क नहीं पड़ता। हैकर्स, वायरस , मैलवेयर … ये आभासी दुनिया में वास्तविक सुरक्षा खतरों में से कुछ हैं। सुरक्षा उपायों की जगह होने की जरूरत है। लोगों ने सास या सॉफ्टवेयर के बारे में एक सेवा के रूप में सुना है । लेकिन क्या आपने हर किसी को सेवा के रूप में सुरक्षा माना है? आपके नेटवर्क पर प्रत्येक कंप्यूटर सुरक्षा के पास कवच होना चाहिए अन्यथा हैकर और साइबर सुरक्षा उपकरण अपराधियों का निशान बन जाएगा। पुराने नेटवर्क साइबर सुरक्षा उपकरण से जिन्हें सुरक्षा संसाधनों को “प्लग और प्ले” करने के लिए स्थापित करने की आवश्यकता है, अलग-अलग आवश्यकताओं को पूरा करने के लिए साइबर सुरक्षा उपकरण हैं।

साइबर सुरक्षा दृष्टिकोण: रक्षा की कई पंक्तियां

छवि स्रोत: pixabay.com

रक्षा की एक पंक्ति आपको सुरक्षित नहीं रखेगी, कई लोग करेंगे। आईटी सुरक्षा पारिस्थितिक तंत्र- डेटा, एप्लिकेशन, नेटवर्क, समुदाय और परिधि में विभिन्न स्तरों पर, साइबर सुरक्षा समाप्त करने के लिए अंत करना महत्वपूर्ण है, और चुनने के लिए कई साइबर सुरक्षा उपकरण हैं। तो, अपने शस्त्रागार में कई हथियारों से खुद को बांटें और माफ की बजाय सुरक्षित रहें … आज इन अद्भुत साइबर सुरक्षा उपकरण का चयन करें और साइबरवर्ल्ड में आपराधिक मास्टरमाइंड्स के खिलाफ आपको बचाने के लिए चमकदार कवच में अपना खुद का सामन्त प्राप्त करें।

नोट: एक नैतिक हैकर और पेंशनस्टर बनें

जानें कि दुर्भावनापूर्ण हैकिंग प्रयासों के खतरों से व्यवसायों की रक्षा कैसे करें। प्रवेश परीक्षण तकनीकों का उपयोग करके कंप्यूटर सिस्टम की सुरक्षा का आकलन करें। नैतिक हैकिंग कौशल विकसित करें।

अपने कवच डिजाइनिंग: 10 खुला स्त्रोत सॉफ्टवेयर साइबर सुरक्षा उपकरण

जीवन में सबसे अच्छी चीजें निःशुल्क हैं और खुला स्त्रोत सॉफ्टवेयर उनमें से एक है। इन सॉफ़्टवेयर उपकरण द्वारा डेटा और नेटवर्क स्तर पर साइबर सुरक्षा को काफी बढ़ाया जाता है जो अधिक सुरक्षित और सुरक्षित साइबर सुरक्षा उपकरण के लिए दरवाजा खोलता है।

# 1 जीएनयू पीजी: आपकी गोपनीयता की सुरक्षा

जीएनयू गोपनीयता गार्ड / जीपीजी एक उपकरण है जिसका उपयोग फाइल और ईमेल एन्क्रिप्शन के लिए किया जाता है। एक मजबूत एन्क्रिप्शन उपाय डेटा स्तर पर अत्यधिक सुरक्षा प्रदान करेगा। यह पीजीपी या सुंदर अच्छी गोपनीयता के लिए एक व्यवहार्य खुला स्त्रोत विकल्प है। यह ओपनपीजीपी मानकों का अनुपालन करता है।

छवि स्रोत: pixabay.com

यह उबंटू, ओपनएसयूएसई, सेंटोस और फेडोरा जैसे प्रमुख लिनक्स प्रसाद का कमांड लाइन उपकरण भाग है । तो, आज अपनी हैट को रिंग में फेंक दें और बैकअप सर्वर में सार्वजनिक और निजी कुंजी उत्पन्न करने के लिए जीपीजी का उपयोग कर डेटा की सुरक्षा के लिए इस अद्भुत उपकरण का उपयोग करें और बैकअप को ले जाने के लिए सभी डेटा सर्वरों को पोर्ट कुंजी आयात करें और इसे एन्क्रिप्ट करें ।

# 2 ट्रूक्रिप्ट: एक वास्तविक समाधान

डिस्क स्तर एन्क्रिप्शन के लिए कई खुली स्रोत उपयोगिताएं हैं। ट्रूक्रिप्ट डिस्क स्तर एन्क्रिप्शन के लिए एकदम सही है। यह खुला स्रोत सुरक्षा उपकरण फ्लाई डिस्क एन्क्रिप्शन पर उपयोग किया जाता है। यह आसान उपकरण सही विकल्प है क्योंकि डिस्क पर डेटा सहेजने से पहले ट्रूक्रिप्ट स्वचालित रूप से एन्क्रिप्ट करता है और डिस्क सैन्स उपयोगकर्ता हस्तक्षेप से लोड होने के बाद इसे पूरी तरह से डिक्रिप्ट करता है।

# 3 ओपन वेब एप्लीकेशन सिक्योरिटी प्रोजेक्ट: वेब वूलनेबी लिट्स कामुकाबला

आवेदन सुरक्षा सुरक्षा के अन्य स्तरों के रूप में महत्वपूर्ण है क्योंकि जैसे ही वेब उपस्थिति और विकास बढ़ रहा है, वेब भेद्यता भी बढ़ रही है। आवेदन सुरक्षा महत्वपूर्ण है। ओडब्ल्यूएएसपी एक खुला स्त्रोत वेब ऐप सुरक्षा प्रोजेक्ट है जो अन्य दिशानिर्देशों के बीच सर्वोत्तम प्रथाओं और कोड समीक्षा चरणों को प्रदान करता है जो विकास, आर्किटेक्ट्स और डिजाइनर सुरक्षित सॉफ्टवेयर विकसित करने के लिए उपयोग कर सकते हैं।

अनुशंसित पाठ्यक्रम

- आर स्टूडियो अनोवा टेक्निक्स ट्रेनिंग कोर्स

- एंगुलरजेएस में प्रमाणन प्रशिक्षण

- पेशेवर आईएसक्यूबी स्तर 1 प्रशिक्षण

- सॉफ्टवेयर परीक्षण बुनियादी बातों प्रशिक्षण बंडल

# 4 क्लैमएवी: परफेक्ट एंटीवायरस उपकरण

छवि स्रोत: pixabay.com

समुदाय स्तर सुरक्षा सर्वर पीसी और लैपटॉप जैसे एकल उपकरणों के लिए सुरक्षा प्रदान करती है। क्लैमएवी विभिन्न स्रोतों से उत्पन्न डेटा स्कैन करने के लिए एकदम सही एंटीवायरस सिस्टम है। यह एक खुला स्त्रोत एंटीवायरस है जो मैलवेयर, वायरस और घातक ट्रोजन को पकड़ने के लिए डिज़ाइन किया गया है जो जानकारी चोरी करने का प्रयास करते हैं।

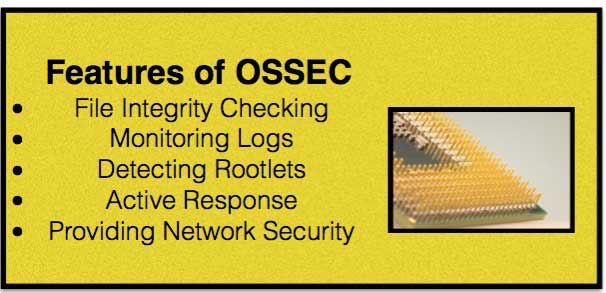

# 5 ओएसएसईसी: सुरक्षा आवश्यकताओं को एकीकृत करना

खुला स्त्रोत सेक्योरिटी एक खुला स्त्रोत उपकरण है जो सिम और एसईएम समाधान के साथ-साथ लॉग मॉनीटरिंग भी प्रदान करता है। यह एक खुला स्त्रोत हिड्स या होम बेस्ड इंट्रूज़न डिटेक्शन सिस्टम है। ओएसएसईसी ग्राहकों को मानकों को पूरा करने और सुरक्षा घटना प्रबंधन और सुरक्षा घटना प्रबंधन को एकीकृत करने में मदद करता है।

# 6 स्नॉर्ट: एक अंतर के साथ आईडीएस / आईपीएस उपकरण

स्नॉर्ट एक खुला स्त्रोत नेटवर्क आईडीएस / आईपीएस (घुसपैठ का पता लगाने और रोकथाम प्रणाली) है जो औसत फ़ायरवॉल की तुलना में अधिक विस्तृत तरीके से चलने वाले नेटवर्क यातायात का पता लगाने और विश्लेषण करता है। आईडीएस और आईपीएस उपकरण यातायात का विश्लेषण करने और पैकेट की तुलना पिछले या ज्ञात हमले प्रोफाइल के डेटाबेस के लिए करते हैं। आईडीएस उपकरण आईटी कर्मचारियों को हमलों के बारे में चेतावनी देते हैं, लेकिन आईपीएस सिस्टम एक कदम आगे जाते हैं-वे हानिकारक यातायात को अवरुद्ध करते हैं। दोनों का मिश्रण एक व्यापक सुरक्षा वास्तुकला का एक अनिवार्य हिस्सा है।

# 7 ओपनवीएएस: व्यापक भेद्यता स्कैनिंग प्रदान करना

ओपनवीएएस गहन भेद्यता स्कैनिंग के साथ-साथ प्रबंधन प्रणालियों की पेशकश करने वाली सेवाओं और उपकरणों का एक ढांचा है। यह नेसस का खुला स्त्रोत संस्करण है। भेद्यता प्रबंधन को मैचवेयर को अवरुद्ध / नष्ट करने के लिए पैच और कॉन्फ़िगरेशन प्रबंधन प्लस एंटीवायरस सॉफ़्टवेयर में जोड़ा जा सकता है।

# 8 बैकट्रैक: दाएं पथ पर

छवि स्रोत: pixabay.com

यह ज्ञात लिनक्स आधारित सुरक्षा वितरण प्रवेश परीक्षण के लिए नियोजित है। यह सुरक्षा आवश्यकताओं के लिए एक स्टॉप समाधान प्रदान करता है और इसमें 300 से अधिक ओएसएस उपकरण शामिल हैं जो विभिन्न क्षेत्रों में वर्गीकृत हैं।

# 9 ओएसएसआईएम: सभी एक सुरक्षा समाधान में

खुला स्त्रोत सिक्योरिटी इंफॉर्मेशन संचालन एक सुरक्षा सूचना और इवेंट संचालन समाधान प्रदान करता है जिसने खुला स्त्रोत सॉफ्टवेयर के स्नॉर्ट, ओपनवीएएस, श्रीमती, एनटीओपी और एनएमएपी को एकीकृत किया है। यह नेटवर्क / मेजबानों के स्वास्थ्य और सुरक्षा की निगरानी के लिए एक लागत प्रभावी समाधान है।

# 10 आईपीकॉप: परिधि की रक्षा

परिधि … यह अंतिम सीमा है जहां नेटवर्क समाप्त होता है और इंटरनेट सुरक्षा शुरू होती है। परिधि में नेटवर्क की सुरक्षा के लिए एक / अधिक फ़ायरवॉल शामिल हैं। आईपीकॉप एक लिनक्स आधारित फ़ायरवॉल वितरण कॉन्फ़िगर किया गया है और नेटवर्क की सुरक्षा के लिए बनाया गया है। यह अलग-अलग मशीनों या आईएसपी नेटवर्क के पीछे चल सकता है। आईपीकॉप द्वारा दी गई अन्य कार्यक्षमताओं में डीएनएस सर्वर , प्रॉक्सी सर्वर और डीएचसीपी सर्वर शामिल हैं।

प्रेरणा और खेल सुरक्षा: स्वचालित क्लाउड सुरक्षा समाधान

# 1 क्वालिज़: उपकरण और वेब ऐप्स को सुरक्षित करने के लिए क्लाउड उपकरण

क्वालिज क्लाउड केवल समाधान के माध्यम से उपकरण और एप्लिकेशन सुरक्षित करता है । कोई हार्डवेयर और / या सॉफ्टवेयर की आवश्यकता नहीं है। यह उपकरण न केवल मैलवेयर की पहचान करेगा, बल्कि सास, पास और आईएएस की दुनिया में, आपके डेटा को सुरक्षित रखने के लिए भी कदम प्रदान करेगा। और भी, इसका उद्देश्य क्लाउड केवल फ़ायरवॉल बनाना है ।

# 2 व्हाइट हैट सुरक्षा: ग्राउंड अप से सुरक्षा

व्हाइट हैट सुरक्षा कोडिंग से पूर्व उत्पादन और परीक्षण में व्यापक सुरक्षा समाधान प्रदान करता है। यह छेद के लिए वेब ऐप्स का आकलन करने और फ़ायरवॉल के रूप में काम करने में मदद करता है और पाए गए खतरों पर अद्यतन जानकारी देता है।

# 3 ओकेटा: बिल्कुल सही ट्रैकिंग उपकरण

ओक्टा पहचान प्रबंधन पर केंद्रित है- उपयोगकर्ताओं और उनके स्थान, ग्राहकों, कर्मचारियों और भागीदारों सहित ज्ञान। गूगल ऐप्स से एसएपी और ऑरेकल तक आपके सभी एप्लिकेशन में लॉग इन लॉन्च करना कभी आसान नहीं रहा है।

ओक्टा किसी भी उपकरण से यह सब ट्रैक करता है। इसमें अद्वितीय डैशबोर्ड से विशेषाधिकार पोजिशनिंग, उपकरण पर नीतियों को लागू करने और विकल्पों पर एकल साइन जैसी अनूठी विशेषताएं हैं।

# 4 प्रूफ्पॉइंट: चेन में कमजोर लिंक की पहचान करना

प्रूफ्पॉइंट सुरक्षा प्रणाली में हमले वैक्टर या छेद का पता लगाने के लिए सबसे अच्छा सुरक्षा उपकरण है जहां साइबर अपराधियों को प्रवेश मिल सकता है। यह सभी आकारों के लिए क्लाउड केवल सेवाओं के साथ ईमेल पर केंद्रित है, चाहे उनके आकार के बावजूद। यह सुरक्षा उपकरण आउटगोइंग डेटा की सुरक्षा भी करता है और डेटा को इसके नुकसान को रोकने के लिए स्टोर करता है। यह किसी भी डेटा को डिक्रिप्ट करने के लिए कुंजी का उपयोग नहीं करता है।

# 5 ज़स्कलर: क्लाउड नेटवर्क पर डायरेक्ट

ज़स्कलर द्वारा विकसित क्लाउड नेटवर्क का डायरेक्ट पारंपरिक उपकरण सिस्टम सुरक्षा की तुलना में तैनाती और बहुत आसान समाधान है। क्लाउड में यह चेकपॉइंट ट्रैफिक पर आने और नेटवर्क से जाने पर नज़र रखता है। विशिष्ट स्थानीय नेटवर्क की भी निगरानी की जा सकती है। यह सुरक्षा उपकरण एंड्रॉइड के साथ ही आईओएस उपकरणों के लिए बिल्कुल सही है।

# 6 सिफर क्लाउड: आपकी सुरक्षा आवश्यकताओं को डीकोड करना

सिफर क्लाउड कंपनी डेटा, संचार और बहुत कुछ की रक्षा करता है । इसमें एंटी वायरस स्कैन, एन्क्रिप्शन और ट्रैफिक मॉनिटरिंग शामिल है, इसके अलावा मोबाइल सुरक्षा सहायता प्रदान करने के अलावा। यह चेटर, बॉक्स, ऑफिस 365 और सेल्सफोर्स जैसे उत्पादों के लिए एकदम सही सुरक्षा समाधान है ।

# 7 डॉकट्रैक: घड़ी पर वापस घड़ी को चालू करना

यह अद्भुत सुरक्षा उपकरण आपको दस्तावेज़ों को वापस खींचने, उन्हें साझा करने और फ़ाइलों को खोलने वाले सभी को ट्रैक करने की अनुमति देता है। इस आधार पर बनाया गया कि एक बार दस्तावेज़ आपके सिस्टम से बाहर हो जाने पर, यह आपके नियंत्रण में से बाहर है, यह भयानक सुरक्षा उपकरण आपको सभी दस्तावेजों पर 100% नियंत्रण देता है।

# 8 सेंट्रीफाय: 100% सुरक्षा कहीं भी, कभी भी

सेंट्रीफाय भी कई उपकरणों और क्षुधा में पहचान प्रबंधन का लक्ष्य है। उपयोगकर्ता नीतियों और ग्राहकों को समान रूप से एक केंद्रीय क्षेत्र में रखा जाता है ताकि निगरानी की जा सके और कंपनी नीतियों के माध्यम से नियंत्रित किया जा सके और (निश्चित रूप से) सेंट्रीफाय।

# 9 वॉल्टिव: पारदर्शिता नेटवर्क प्रॉक्सी

नेटवर्क और इंटरनेट के बीच किसी भी व्यक्ति की भूमि को वॉल्टिव द्वारा संरक्षित किया जाता है जो पारदर्शिता नेटवर्क प्रॉक्सी के रूप में कार्य करता है यह क्लाउड आधारित सुरक्षा उपकरण डेटा को नेटवर्क पर जाने से डेटा को एन्क्रिप्ट करता है। यदि आप इसे छोड़ने से पहले जानकारी को एन्क्रिप्ट करना चाहते हैं और इसे क्लाउड में उपयोग करना जारी रखते हैं, तो वॉल्टिव एकदम सही समाधान है। यह सीआरएम सॉफ्टवेयर , फाइलशेयरिंग ऐप और संचार सेवाओं में भी कुछ क्षेत्रों का नाम देने के लिए विस्तारित होगा ।

# 10 सिल्वरस्की: बिग डेटा स्टोर टैपिंग

बादलों आसमान या स्पष्ट, सिल्वरस्काइ आभासी दुनिया में एकदम सही सुरक्षा उपकरण है। यह क्लाउड आधारित सुरक्षा उपकरण ईमेल निगरानी के साथ-साथ सुरक्षा, नेटवर्क सुरक्षा और सिस्टम को एचआईपीएए और पीसीआई अनुपालन करने में मदद करता है। खतरे की जानकारी के बड़े डेटा स्टोर में भी टैप किया गया है ताकि सिल्वरस्की हवा को साफ़ कर दे और मैलवेयर को आपके सिस्टम पर हमला करने से रोक सके।

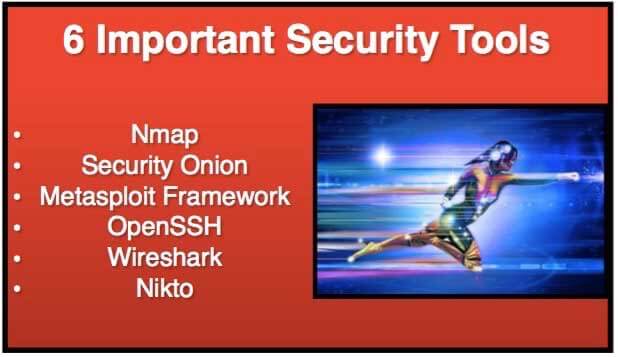

आवश्यक सुरक्षा उपकरण: 6 किट में अतिरिक्त होना चाहिए

सुरक्षा नेटवर्क उपकरणों के सुनहरे मानक का निर्माण, इन खुला स्त्रोत सुरक्षा उपकरण प्रभावी, अच्छी तरह से समर्थित और काम करने में आसान हैं। 6 में साइबर सुरक्षा उपकरण सूची निम्नानुसार होनी चाहिए:

#1 एनमॅप: नंबर वन पोर्ट स्कैनिंग उपकरण

इसका उपयोग स्कैनिंग उपकरण के साथ मैपिंग नेटवर्क और बंदरगाहों के लिए किया जाता है और इसमें शक्तिशाली एनएसई स्क्रिप्ट शामिल हैं जो गलत कॉन्फ़िगरेशन का पता लगाने और नेटवर्क सुरक्षा से संबंधित जानकारी एकत्र करने के लिए उपयुक्त हैं।

# 2 सेक्यूरिटी ऑनियन: लेयर्ड सेक्यूरिटी

यह नेटवर्क सुरक्षा निगरानी वितरण उन लोगों के लिए सही है जो सुरक्षा उपकरण चाहते हैं जो सेटअप और कॉन्फ़िगर करना आसान है। न्यूनतम प्रयास और अधिकतम पुरस्कार- वह सेक्यूरिटी ऑनियन का यूएसपी है। यह विनाशकारी एपीटी से बल स्कैनिंग करने के लिए सब कुछ दूर छीलता है।

# 3 मेटास्पलोइट फ्रेमवर्क: सभी सुरक्षा पहलुओं का परीक्षण करना

यह एक ऐसा उपकरण है जो शोषण और स्कैनिंग और ऑडिटिंग की निगरानी करके घुसपैठ के खिलाफ सुरक्षा करता है।

# 4 ओपनएसएसएच: आसान पहुंच प्रदान करना

एक एसएसएच सुरंग ने दो बिंदुओं के बीच यातायात को सुरक्षित करने के लिए काम किया, जिसमें फाइलों को सुरक्षित रूप से आसानी से एक्सेस करना शामिल था। एक आम आदमी के वीपीएन माना जाता है, एसएसएच सुरंग आपको केवल एक बिंदु के माध्यम से आंतरिक नेटवर्क सेवाओं तक पहुंचने में सक्षम बनाता है।

5 वायर्सहार्क: नेटवर्क के बाद, समस्याएं ढूँढना

वायरट्रैफिक दृश्य जितना आवश्यक हो उतना विस्तार और यह समस्याओं को खोजने के लिए नेटवर्क स्ट्रीम का पालन करता है। वायरसहार्क लिनक्स, फ्री बीएसडी, विंडोज, लिनक्स और ओएस एक्स पर चलता है।

# 6 निक्टो: सभी समावेशी सुरक्षा समाधान

यह वेब सर्वर परीक्षण उपकरण अच्छे कारणों से एक दशक से अधिक समय तक रहा है। यह सुरक्षा उपकरण वेब सर्वर पर फायरिंग को स्क्रिप्ट्स को सुनिश्चित करने में सक्षम बनाता है जो कमजोर, कॉन्फ़िगरेशन गलतियों और संबंधित सुरक्षा समस्याओं से संबंधित हैं।

एक कदम आगे जा रहे हैं: शीर्ष 6 नि: शुल्क नेटवर्क सुरक्षा आकलन उपकरण

# 1: एन स्टील्थ: छुपे हुए लाभ

उलटी गिनती शुरू करना एन-चुपके है। यह निर्धारित करता है कि कौन से मेजबान जीवित हैं और वे कौन सी सेवाएं चल रहे हैं, साथ ही विशिष्ट सेवाएं जो कमजोर हैं, यह निर्धारित करके भेद्यता का आकलन करती है। एन-स्टैकर द्वारा एन-स्टील्थ सिक्योरिटी स्कैनर अधिक व्यापक अवतार है, लेकिन यदि आप इसके बजाय नि: शुल्क परीक्षण संस्करण का पालन करना चुनते हैं, तो यदि आप मूल मूल्यांकन की तलाश में हैं तो यह आपको बगीचे के पथ से नीचे नहीं ले जाएगा। निशुल्क संस्करण 16,000 से अधिक विशिष्ट भेद्यता जांच प्रदान करता है जबकि शुल्क संस्करण इनमें से 30,000 के करीब है।

छवि स्रोत: pixabay.com

# 2: वॉकिंग टॉक: एसएनएमपी सुपरहिट

एसएनएमपीवॉक सबसे व्यापक रूप से इस्तेमाल किए जाने वाले नेटवर्कों में से एक है जो एसएनएमपी क्वेरी को राज्य में चाबियां दे रहे हैं या नहीं, यह जांचने के लिए सरल एसएनएमपी क्वेरी का उपयोग करता है। यह उपकरण आपको महत्वपूर्ण जानकारी के लिए एसएनएमपी चलाने वाले नेटवर्क उपकरणों से पूछताछ करने देता है।

छवि स्रोत: pixabay.com

अतिरिक्त लाभ यह है कि यह एक खुला स्त्रोत उपकरण है। यह 1990 के दशक में कार्नेगी मेलॉन में नेट-एसएनएमपी परियोजना से पैदा हुआ था। यह सुरक्षा उपकरण खुला स्त्रोत और विंडोज प्लेटफ़ॉर्म दोनों के लिए उपयोग किया जा सकता है ।

# 3: कॉम्प्लेक्स नेटवर्क सिक्योरिटी टेस्ट फ्पाइप

हैकर खतरे का पता लगाने के लिए यह सबसे जटिल नेटवर्क सुरक्षा परीक्षणों में से एक है और यदि आपके रक्षा तंत्र को बाईपास करने के तरीके हैं तो यह परीक्षण करता है। एक मैकफी इकाई, फाउंडस्टोन से फ्पाइप, राउटर एसीएल, फ़ायरवॉल नियमों या मूल्यांकन और पोर्ट अग्रेषण या पुनर्निर्देशन के माध्यम से अन्य सुरक्षा तंत्र में सुरक्षा स्तर की जांच के लिए एक बहुत अच्छा उपकरण है। सिक्योर शैल या नेटकैट जैसे अन्य लोग इतनी अच्छी तरह से प्रलेखित नहीं हैं या कोशिश करने में आसान नहीं हैं।

# 4: रिकॉनेसेन्स विशेषज्ञ एसक्यूएलरिकॉन

ओरेकल ऐप सर्वर और ओरेकल डेटाबेस जैसे उत्पादों में एसक्यूएल सर्वर भेद्यता आम हो गई है। यदि आप वायरस और भेद्यता के लिए एसक्यूएल सर्वर का आकलन करना चाहते हैं, तो एसक्यूएलआरईसीओएन पसंद का हथियार होना चाहिए। यह संभावित त्रुटियों को निर्धारित करने के लिए एक स्टॉप शॉप में एमएसडीई / एसक्यूएल सर्वर गणना के कई तरीकों को जोड़ती है।

# 5: एनम: कमांड लाइन कंसोल आधारित उपयोगिता

छवि स्रोत: pixabay.com

यह विंडोज उपयोगकर्ताओं के लिए एकदम सही है क्योंकि यह विंडोज सिस्टम के बारे में विभिन्न प्रकार की जानकारी बताता है जिसमें उपयोगकर्ता सूचियों, मशीन और शेयर सूचियों, समूह प्लस सदस्य सूचियों और पासवर्ड और एलएसए जानकारी को पुनर्प्राप्त करना शामिल है।

# 6 पीएस उपकरण: प्रोसेस लिस्टिंग कमांड लाइन उपकरण

पीएस उपकरण सुइट का नाम यूनिक्स पीएस कमांड लाइन उपकरण के नाम पर रखा गया है और यह रिमोट और स्थानीय सिस्टम मूल्यांकन और शोषण दोनों के लिए मानक विंडो ओएस के बीच का अंतर पुल करता है। यह उपकरण किट सिस्टम को दूरस्थ रूप से नियंत्रित करने में मदद करता है और विशेषाधिकार वृद्धि को सुनिश्चित करता है। इन औजारों में पीएसलिस्ट शामिल है जो आपको रिमोट सिस्टम और पीएसकिल पर चल रही व्यक्तिगत प्रक्रियाओं को सूचीबद्ध करने देता है जो आपको उन्हें नष्ट करने देता है। यह सूट प्रशासक कार्यों को करने के लिए भी उपयुक्त है।

निष्कर्ष

नि: शुल्क या भुगतान, वाणिज्यिक या मुक्त स्रोत, ये साइबर सुरक्षा उपकरण एक स्थिर आईटी पर्यावरण की नींव हैं। साइबर सुरक्षा उपकरण इन सुरक्षा परीक्षण उपकरणों में निवेश करने का भुगतान करता है और ऐसा करने की लागत बहुत अधिक नहीं है। निस्संदेह, यदि आपके सिस्टम पर मुफ्त साइबर सुरक्षा उपकरण अच्छी तरह से काम करते हैं तो यह और भी अधिक भुगतान करता है। लेकिन यदि भुगतान किए गए समकक्ष आपकी आवश्यकताओं के लिए अधिक उपयुक्त हैं, तो यह निवेश के लायक है। आखिरकार, आप सुरक्षा पर कीमत नहीं डाल सकते … यह किसी भी व्यवसाय को चलाने के सबसे महत्वपूर्ण पहलुओं में से एक है। एक सुरक्षित व्यवसाय एक सफल व्यवसाय है । ये खुले स्रोत और वाणिज्यिक साइबर उपकरण उज्ज्वल व्यावसायिक संभावनाओं की कुंजी हैं जो सुरक्षित सफलता प्राप्त करते हैं।

छवि स्रोत: pixabay.com